雪让人的觉得只有一个字——冷。大地一片银白,一片清洁,而雪花仍如柳絮,如棉花,如鹅毛从天空飘飘洒洒。

如果是html格式的站我们先打开网站

然后单击鼠标右键 按查看源文件-编辑-查找

输入asp 看有没有网站ASP文件或ASP带参数

1:注入点

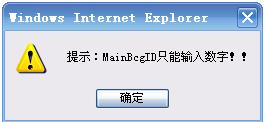

先把IE菜单=>工具=>Internet选项=>高级=>显示友好 HTTP 错误信息前面的勾去掉。

否则,不论服务器返回什么错误,IE都只显示为HTTP 500服务器错误,不能获得更多的提示信息。

http://site/web0day.asp?id=1

我们在这个地址后面加上单引号’ 然后and 1=1 正确 and 1=2 错误的话就说明存在注入漏洞了!

注入点爆库方法

先举个例子一个注入http://site/asp/web0day.asp?id=1

然后改成爆库http://site/asp%5cweb0day.asp?id=1

利用%5c爆数据库

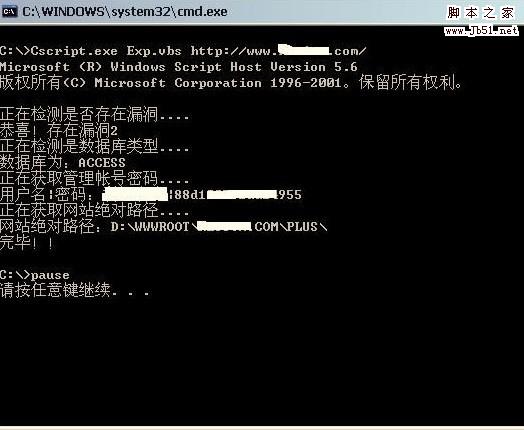

如果不注入点的话 就用批量扫描注入点工具扫描 防注入就用中转注入

2:上传漏洞

用一些扫描上传漏洞字典或工具扫描 百度搜索把一大把

3:后台

1:

一般站都是admin manage目录 有这个目录不可以见后台

用一些扫描后台漏洞字典或工具扫描

注入如果没有办法的情况 我们就一个网站目录扫描

比如:http://www.xxx.com/manage/

2:或单击网站图片按 鼠标右键-属性 看地址

比如

http://www.xxx.com/images/123.jpg

我们可以看下可以列目录不

http://www.xxx.com/images/

如果是http://www.xxx.com/admin/images/123.jpg

一般都后台http://www.xxx.com/admin/ 有时候可以直接转到后台

不行的话就直接这个目录用字典或工具扫描

3:看网站做下面版权备案那里 看

比如Powered by xxx的 或网站连接

4:后台入侵

一般入侵后台常用的密码admin admin admin admin888 等等

万能密码'or'='or' 'xor 'xor

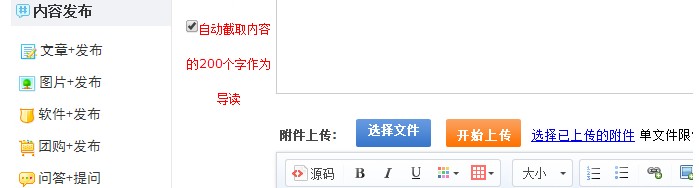

5:编辑器漏洞 不会的就在百度搜索把一大把

6:注入点入侵的一些问题

1:有时候注入点找不到表段 先看后台有没有什么相关的资源

看网站做下面版权备案那里 看 比如Powered by xxx的 或网站连接 在百度下源码分析

2:有时候注入点找不到字段 我们就到后台-按查看源文件 看用户一些字段

以上就是脚本入侵 ASP网站入侵常用的一些技巧分享。所有成功的企业必须有非常强烈的企业文化,用这个企业文化把所有人凝聚在一起。上百年的企业,不知道有多少东西都变化了,惟独它的企业精神百年不变,这非常能够说明问题。所以企业文化就是企业精神,企业精神就是企业灵魂,而这个灵魂如果是永远不衰、永远常青的,企业就永远存在。更多关于脚本入侵 ASP网站入侵常用的一些技巧分享请关注haodaima.com其它相关文章!